ما هو فيروس طروادة؟ ما هو حصان طروادة ماذا يعني حصان طروادة؟

أحد أكبر المشاكل التي يواجهها مستخدم الإنترنت هو "حصان طروادة" - وهو فيروس ينتشر على الشبكة بواسطة المهاجمين. وعلى الرغم من أن مطوري برامج مكافحة الفيروسات يقومون باستمرار بتعديل برامجهم لجعلها أكثر موثوقية، إلا أن المشكلة لا تزال قائمة، لأن المتسللين لا يقفون ساكنين أيضًا.

بعد قراءة هذه المقالة، ستتعلم كيفية حماية جهاز الكمبيوتر الخاص بك من اختراق حصان طروادة، وستتعلم أيضًا كيفية إزالة هذا الفيروس إذا انتهى به الأمر على جهازك.

ما هو حصان طروادة؟

اسم هذا الفيروس مأخوذ من أسطورة تقول إن الإغريق صنعوا حصانًا خشبيًا بداخله حروب مخبأة.

تم نقل هذا الهيكل بعد ذلك إلى أبواب طروادة (ومن هنا الاسم)، كدليل على المصالحة. في الليل، فتح الجنود اليونانيون أبواب مدينة العدو وألحقوا بالعدو هزيمة ساحقة.

يعمل فيروس الكمبيوتر بطريقة مماثلة. غالبًا ما يتنكر المهاجمون لحصان طروادة كبرنامج عادي، والذي عند تنزيله، يُدخل برامج ضارة إلى جهاز الكمبيوتر الخاص بك.

ويختلف هذا الفيروس عن غيره من حيث أنه لا يتكاثر بشكل عفوي، بل يصل إليك نتيجة هجوم القراصنة. في معظم الحالات، تقوم بتنزيل حصان طروادة على جهازك دون معرفة ذلك.

حصان طروادة هو فيروس يمكن أن يسبب الكثير من المتاعب للمستخدم. تابع القراءة لمعرفة ما قد تكون عليه العواقب.

علامات العدوى

إذا تعرض جهاز الكمبيوتر الخاص بك لهجوم من قبل حصان طروادة، فيمكنك معرفة ذلك من خلال التغييرات التالية في جهاز الكمبيوتر الخاص بك:

- أولاً، سيبدأ الجهاز في إعادة التشغيل بدون أمرك.

- ثانيا، عندما يخترق حصان طروادة جهاز كمبيوتر، ينخفض أداء الجهاز بشكل كبير.

- ثالثًا، يتم إرسال البريد العشوائي من صندوق البريد الإلكتروني الخاص بك.

- رابعا: فتح نوافذ مجهولة تحتوي على مواد إباحية أو إعلان لمنتج ما.

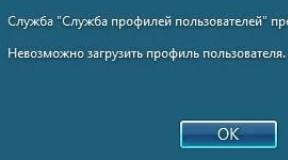

- خامسا، لا يبدأ تشغيل نظام التشغيل، وفي حالة نجاح التنزيل، تظهر نافذة تطلب منك تحويل الأموال إلى الحساب المحدد لفتح النظام.

بالإضافة إلى جميع المشاكل المذكورة أعلاه، هناك مشكلة أخرى - فقدان الأموال من المحفظة الإلكترونية أو المعلومات السرية. إذا لاحظت أن هذا قد حدث لك، فبعد إزالة حصان طروادة، تحتاج إلى تغيير جميع كلمات المرور على الفور.

حصان طروادة (فيروس). كيفية إزالته من جهاز الكمبيوتر الخاص بك؟

بالطبع، يمكن أن يسبب اختراق حصان طروادة ضررا كبيرا للمستخدم (على سبيل المثال، ماليا)، ولكن نظرا لأن هذا نوع شائع إلى حد ما من الفيروسات، فيمكنك التخلص منه باستخدام أي برامج مكافحة فيروسات شعبية (Kaspersky، Avast، Avira إلخ.).

إذا كنت تشك في أن جهاز الكمبيوتر الخاص بك يتعرض لهجوم من قبل حصان طروادة، فقم بتشغيل الجهاز في الوضع الآمن وقم بفحص النظام باستخدام برنامج مكافحة الفيروسات. قم بعزل أي برامج ضارة تم اكتشافها أو قم بإزالتها على الفور. بعد ذلك، افتح قسم "البرامج والميزات" وتخلص من التطبيقات المشبوهة التي لم تقم بتثبيتها.

في بعض الأحيان يتم حظر برنامج مكافحة الفيروسات بواسطة حصان طروادة. يتم تحديث هذا الفيروس باستمرار، لذلك تحدث مثل هذه المواقف. في هذه الحالة، يمكنك استخدام إحدى الأدوات المساعدة الخاصة، على سبيل المثال SuperAntiSpyware أو Spyware Terminator. بشكل عام، ابحث عن البرنامج الذي يناسبك، ثم استخدمه لإزالة Trojan.

خاتمة

الآن أنت تعرف ما هو حصان طروادة. يمكنك إزالة الفيروس الذي تمت مناقشته في هذه المقالة بنفسك إذا وصل إلى جهاز الكمبيوتر الخاص بك.

بالطبع، من الأفضل ألا تحدث لك مثل هذه المشكلة، ولكن لهذا تحتاج إلى تثبيت برنامج جيد لمكافحة الفيروسات، وتحديث قاعدة بياناته بانتظام، ومراقبة تحذيرات البرنامج بعناية، وكذلك عدم زيارة أو تنزيل أي شيء من الموارد المشبوهة.

قبل تفريغ أي أرشيف تم تنزيله، تأكد من فحصه باستخدام أحد برامج مكافحة الفيروسات. تحقق أيضًا من محركات الأقراص المحمولة - يجب ألا تحتوي على ملفات مخفية. تذكر: حصان طروادة يمكن أن يسبب الكثير من المشاكل، لذا اتخذ جميع التدابير اللازمة للتعرف عليه بطريقة مسؤولة.

مرحبا المشرف! لقد عملت بدون برنامج مكافحة فيروسات لمدة أسبوعين، ولم أتصفح الإنترنت كثيرًا خلال هذه الفترة، ولكن اليوم قمت بتثبيت برنامج مكافحة فيروسات ووجد ثلاثة برامج طروادة أثناء الفحص! هل كان بإمكانهم فعل شيء ما في مثل هذه الفترة القصيرة من الوقت على نظام التشغيل الخاص بي؟

برامج طروادة: برنامج تعليمي

هناك نوع منفصل من البرامج الضارة يُسمى طروادة بسبب مقارنته بحصان طروادة، والذي، وفقًا للأساطير اليونانية القديمة، أعطاه اليونانيون لسكان طروادة. كان المحاربون اليونانيون يختبئون داخل حصان طروادة. وفي الليل خرجوا من مخابئهم وقتلوا حراس طروادة وفتحوا أبواب المدينة لبقية القوة العسكرية.

ما هو جوهر برامج طروادة؟

برنامج حصان طروادة، المعروف أيضًا باسم حصان طروادة، والمعروف أيضًا باسم حصان طروادة، هو نوع من البرامج الضارة يختلف عن الفيروسات الكلاسيكية التي تتسلل بشكل مستقل إلى جهاز الكمبيوتر، وتتكاثر هناك وتتكاثر من خلال المشاركة في عملية التنشيط للمستخدم البشري. برامج طروادة، كقاعدة عامة، غير قادرة على الانتشار، كما تفعل الفيروسات أو ديدان الشبكة. يمكن لبرامج طروادة أن تتنكر في هيئة أنواع مختلفة من الملفات - المثبتات والمستندات وملفات الوسائط المتعددة. يقوم المستخدم، من خلال تشغيل الملف الذي يتخفي حصان طروادة تحته، بتشغيل حصان طروادة نفسه. يمكن تسجيل برامج طروادة في سجل النظام وتنشيطها أثناء بدء تشغيل Windows. تكون أحصنة طروادة في بعض الأحيان وحدات فيروسية.

كيف يمكنك التقاط برنامج طروادة؟

غالبًا ما يتم تجهيز مثبتات البرامج أو الألعاب بأحصنة طروادة، ثم يتم نشرها على خدمات استضافة الملفات منخفضة الجودة ومواقع Varez وغيرها من بوابات البرامج الأقل مثالية للتنزيل الجماعي بواسطة مستخدمي الإنترنت. يمكنك أيضًا التقاط برنامج حصان طروادة عن طريق البريد والمراسلين عبر الإنترنت والشبكات الاجتماعية والمواقع الأخرى.

أيها الأصدقاء، سأوضح لكم الآن كيف يمكنك تنزيل حصان طروادة الحقيقي. على سبيل المثال، قررت تنزيله بنفسك، وكتبت الطلب المناسب في متصفحك ووصلت إلى هذا الموقع، وبالطبع انقر فوق تنزيل

وبدلاً من Windows، يُتاح لنا بشكل صارخ تنزيل حصان طروادة، الذي تمت مقاطعة تنزيله بواسطة برنامج مكافحة الفيروسات الخاص بي. احرص.

يمكن أن يكون سيناريو إدخال أحصنة طروادة مختلفًا. هذه طلبات لتنزيل بعض البرامج الإضافية - برامج الترميز، ومشغلات الفلاش، والمتصفحات، والتحديثات المختلفة لتطبيقات الويب، بطبيعة الحال، وليس من مواقعها الرسمية. على سبيل المثال، أثناء تصفح الإنترنت، قد تصادف مثل هذا التحذير، والذي يخفي مرة أخرى برنامج طروادة. يرجى ملاحظة أنه يوجد أيضًا خطأ إملائي في اللافتة.

هذه روابط من مستخدمين غير معروفين والتي يتم إقناعك بمتابعتها. ومع ذلك، يمكن لمستخدم مألوف إرسال رابط "مصاب" على شبكة اجتماعية أو Skype أو ICQ أو برنامج مراسلة آخر، على الرغم من أنه لن يشك في ذلك حتى، لأن حصان طروادة سيفعل ذلك بدلاً منه. يمكنك التقاط فيروس حصان طروادة من خلال الخضوع لأية حيل أخرى من موزعه، الذي يهدف إلى إجبارك على تنزيل ملف ضار من الإنترنت وتشغيله على جهاز الكمبيوتر الخاص بك.

هذا هو الشكل الذي قد يبدو عليه حصان طروادة المباشر، لقد اكتشفته بالأمس على جهاز كمبيوتر أحد الأصدقاء، ربما ظن الصديق أنه قام بتنزيل برنامج مكافحة الفيروسات المجاني Norton Antivirus 2014. إذا قمت بتشغيل "برنامج مكافحة الفيروسات" هذا، إذن

سيتم قفل سطح مكتب Windows!

علامات وجود حصان طروادة على جهاز الكمبيوتر الخاص بك

قد تشير علامات مختلفة إلى أن حصان طروادة قد اخترق جهاز الكمبيوتر الخاص بك. على سبيل المثال، يقوم الكمبيوتر نفسه بإعادة التشغيل وإيقاف التشغيل وتشغيل بعض البرامج أو خدمات النظام من تلقاء نفسه، كما يقوم بفتح وإغلاق وحدة التحكم المضغوطة من تلقاء نفسه. يمكن للمتصفح نفسه تحميل صفحات الويب التي لم تقم بزيارتها من قبل. في معظم الحالات، تكون هذه مواقع إباحية مختلفة أو بوابات ألعاب. يعد التنزيل التلقائي للمواد الإباحية - مقاطع الفيديو أو الصور - أيضًا علامة على أن حصان طروادة موجود بالفعل على قدم وساق على الكمبيوتر. ومضات الشاشة التلقائية، وأحيانًا المصحوبة أيضًا بنقرات، كما يحدث عند التقاط لقطات الشاشة، هي علامة واضحة على أنك أصبحت ضحية لبرنامج تجسس طروادة. يمكن أيضًا الإشارة إلى وجود برنامج طروادة في النظام من خلال تطبيقات جديدة لم تكن معروفة لك من قبل عند بدء التشغيل.

لكن برامج طروادة لا تعمل دائمًا، فهي تنتحل صفة نفسها، ولا تكون علاماتها واضحة دائمًا. في مثل هذه الحالات، يكون الأمر أسهل بكثير لمستخدمي أجهزة الكمبيوتر منخفضة الطاقة مقارنة بمالكي الأجهزة عالية الأداء. إذا اخترق حصان طروادة، فإن الأوائل سيكونون قادرين على ملاحظة انخفاض حاد في الأداء. عادةً ما يكون هذا هو تحميل وحدة المعالجة المركزية أو ذاكرة الوصول العشوائي أو القرص بنسبة 100%، ولكن لا توجد برامج مستخدم نشطة. وفي إدارة مهام Windows، سيتم استخدام جميع موارد الكمبيوتر تقريبًا من خلال عملية غير معروفة.

لأي أغراض يتم إنشاء برامج طروادة؟

سرقة بيانات المستخدم

عدد المحافظ والبطاقات والحسابات المصرفية وتسجيلات الدخول وكلمات المرور ورموز PIN وغيرها من البيانات السرية للأشخاص - كل هذا له أهمية تجارية خاصة لمنشئي برامج طروادة. ولهذا السبب تحاول أنظمة الدفع عبر الإنترنت والأنظمة المصرفية عبر الإنترنت تأمين الأموال الافتراضية لعملائها من خلال تقديم آليات أمنية مختلفة. كقاعدة عامة، يتم تنفيذ هذه الآليات عن طريق إدخال رموز إضافية يتم إرسالها عبر الرسائل القصيرة إلى الهاتف المحمول.

لا تقوم أحصنة طروادة فقط بالبحث عن البيانات من الأنظمة المالية. قد يكون هدف السرقة هو بيانات تسجيل الدخول لحسابات مستخدمي الإنترنت المختلفة. هذه هي حسابات الشبكات الاجتماعية، ومواقع المواعدة، وSkype، وICQ، بالإضافة إلى منصات الإنترنت الأخرى وبرامج المراسلة الفورية. بعد الاستيلاء على حساب المستخدم بمساعدة حصان طروادة، يمكن للمحتالين استخدام مخططات مختلفة للاستيلاء على الأموال على أصدقائه ومشتركيه - طلب المال، وتقديم خدمات أو منتجات متنوعة. وعلى سبيل المثال، يمكن للمحتالين تحويل حساب فتاة جميلة إلى نقطة بيع للمواد الإباحية أو إعادة توجيهها إلى المواقع الإباحية الضرورية.

لسرقة البيانات السرية للأشخاص، يقوم المحتالون عادةً بإنشاء برامج طروادة خاصة - برامج تجسس، تُعرف أيضًا باسم برامج التجسس.

رسائل إلكترونية مزعجة

يمكن إنشاء أحصنة طروادة خصيصًا لجمع عناوين البريد الإلكتروني لمستخدمي الإنترنت ثم إرسال رسائل غير مرغوب فيها إليهم.

تنزيل الملفات وتعزيز مؤشرات الموقع

خدمات مشاركة الملفات ليست أكثر أنواع الدخل ربحية إذا كنت تفعل كل شيء بأمانة. كما أن موقع الويب منخفض الجودة ليس أفضل طريقة لكسب جمهور المستخدمين. لزيادة عدد الملفات التي تم تنزيلها في الحالة الأولى ومؤشر حركة المرور في الحالة الثانية، يمكنك إدخال حصان طروادة إلى أجهزة كمبيوتر المستخدمين، والذي سيساعد المحتالين، دون علمهم، على تحسين وضعهم المالي. ستقوم برامج طروادة بفتح الرابط أو موقع الويب المطلوب في متصفح المستخدمين.

التحكم الخفي بالكمبيوتر

لا يقتصر الأمر على غش مؤشرات مواقع الويب أو تنزيل الملفات الضرورية من خدمات استضافة الملفات، بل يتم تنفيذ حتى هجمات القراصنة على خوادم الشركات والهيئات الحكومية بمساعدة أحصنة طروادة، وهي مثبتات للأبواب الخلفية. هذه الأخيرة عبارة عن برامج خاصة تم إنشاؤها للتحكم عن بعد بجهاز الكمبيوتر، بشكل طبيعي، سرا، بحيث لا يخمن المستخدم أي شيء ولا يطلق ناقوس الخطر.

تدمير البيانات

هناك نوع خطير بشكل خاص من طروادة يمكن أن يؤدي إلى تدمير البيانات. وليس فقط. يمكن أن تؤدي وحشية بعض برامج طروادة إلى إتلاف مكونات أجهزة الكمبيوتر أو معدات الشبكة. يتم تنفيذ هجمات DDoS - تعطيل أجهزة الكمبيوتر - من قبل المتسللين، عادةً حسب الطلب. على سبيل المثال، لتدمير البيانات من الشركات المنافسة أو الوكالات الحكومية. وبشكل أقل شيوعًا، تكون هجمات DDoS تعبيرًا عن الاحتجاج السياسي أو الابتزاز أو الابتزاز. يمكن للمتسللين المبتدئين التدرب على تنفيذ هجمات DDoS دون أي نية معينة أو غرض عالمي لكي يصبحوا عباقرة الشر ذوي الخبرة في المستقبل.

1. حصان طروادة هو برنامج يمنح الغرباء إمكانية الوصول إلى جهاز كمبيوتر لتنفيذ أي إجراءات في الوجهة دون تحذير مالك الكمبيوتر، أو إرسال المعلومات المجمعة إلى عنوان محدد. في كثير من الأحيان، تصل أحصنة طروادة إلى جهاز الكمبيوتر مع برامج مفيدة أو أدوات مساعدة شائعة، وتتنكر في زيها.

في كثير من الأحيان، يشير مصطلح "حصان طروادة" إلى فيروس. في الواقع، هذا أبعد ما يكون عن القضية. على عكس الفيروسات، تهدف أحصنة طروادة إلى الحصول على معلومات سرية والوصول إلى بعض موارد الكمبيوتر.

هناك العديد من الطرق الممكنة لدخول حصان طروادة إلى نظامك. يحدث هذا غالبًا عند تشغيل أي برنامج مفيد يتم فيه تضمين خادم طروادة. في وقت الإطلاق الأول، يقوم الخادم بنسخ نفسه إلى دليل ما، ويسجل نفسه لبدء التشغيل في سجل النظام، وحتى إذا لم يبدأ برنامج الناقل مرة أخرى أبدًا، فإن النظام مصاب بالفعل بفيروس طروادة. يمكنك إصابة جهاز عن طريق تشغيل برنامج مصاب. يحدث هذا عادة إذا لم يتم تنزيل البرامج من الخوادم الرسمية، ولكن من الصفحات الشخصية. يمكن أيضًا أن يتم إدخال حصان طروادة بواسطة الغرباء إذا كان لديهم إمكانية الوصول إلى الجهاز، وذلك ببساطة عن طريق تشغيله من قرص مرن.

بعض الأمثلة على أحصنة طروادة:

الباب الخلفي، دونالد ديك، Crack2000، Extacis،KillCMOS وNetbus.

2. الفيروس هو برنامج يمكنه الدخول إلى جهاز الكمبيوتر بعدة طرق ويسبب تأثيرات تتراوح من مجرد الإزعاج إلى التدمير الشديد. يمكن للفيروسات أن تدخل إلى أجهزة الكمبيوتر عن طريق البريد الإلكتروني، والإنترنت، وأنواع مختلفة من الأقراص وغيرها، وتتميز بالخصائص التالية:

إنهم قادرون على التكاثر وإصابة الملفات والبرامج الأخرى.

تسمى فيروسات الكمبيوتر بالفيروسات بسبب وجودها  التشابه مع الفيروسات البيولوجية.

التشابه مع الفيروسات البيولوجية.

مثلما تدخل الفيروسات البيولوجية الجسم وتصيب الخلايا، فإن فيروسات الكمبيوتر تدخل أجهزة الكمبيوتر وتصيب الملفات. يمكن لكلا النوعين من الفيروسات أن يتكاثروا وينتشروا عن طريق نقل العدوى من نظام مصاب إلى آخر. وكما أن الفيروس البيولوجي هو كائن حي دقيق، فإن فيروس الكمبيوتر هو برنامج صغير.

3. الدودة هي برنامج مشابه جدًا للفيروس. إنه قادر على التكرار الذاتي ويمكن أن يؤدي إلى عواقب سلبية على نظامك. ومع ذلك، لا تحتاج الفيروسات المتنقلة إلى إصابة ملفات أخرى لإعادة إنتاجها.

هذا نوع من البرامج الضارة أو كما يطلق عليها أيضًا البرامج الضارة. لقد ظهرت مثل هذه الديدان الافتراضية منذ زمن طويل، إلى جانب الفيروسات وبرامج التجسس. تشبه دودة الكمبيوتر الفيروس لأنها تدخل إلى الكمبيوتر مرفقًا بملف. ولكن على عكس الفيروسات، تتمتع الدودة بالقدرة على إعادة إنتاج نفسها على جهاز الكمبيوتر الخاص بك دون الحاجة إلى أي إجراء من جانب المستخدم. ميزة أخرى لدودة الكمبيوتر هي أنها لا تنتشر في كامل مساحة جهاز الكمبيوتر الخاص بك فحسب، بل تقوم أيضًا بإرسال نسخ منها تلقائيًا عبر البريد الإلكتروني.

وينبغي أيضًا أن يكون مفهومًا أنه كلما طالت مدة بقاء الدودة في نظام الكمبيوتر، زاد الضرر والدمار الذي تسببه.الديدان، على عكس الفيروسات، تقوم ببساطة بنسخ نفسها، وإتلاف الملفات، ولكن يمكن أن يحدث التكاثر بسرعة كبيرة، وتصبح الشبكة مشبعة، مما يؤدي إلى تدمير الأخير. تتضمن بعض الديدان الأكثر شهرة (يتم إرسالها عادةً عبر الإنترنت):

أنا أحبك، نافيداد، بريتي بارك، Happy99، ExploreZip.

يُطلق على فيروس طروادة أو ببساطة "حصان طروادة" اسم برنامج حصان طروادة بشكل صحيح. حصان طروادة هو نوع من البرامج الضارة المصممة لتقليل أداء جهاز الكمبيوتر حتى يفشل تمامًا. في بعض الأحيان تُسمى أحصنة طروادة أيضًا بأحصنة طروادة. ويرتبط اسم "طروادة" بالمحاربين القدماء الذين عاشوا سابقًا في بلاد طروادة القديمة وانقرضوا منذ ثلاثة قرون. ومع ذلك، كان السكان أنفسهم يطلق عليهم اسم Teucrians. يمكنهم ضرب خصومهم بسيوفهم بسرعة وبقوة. لقد سمع الكثيرون اسم "حصان طروادة". إذا كنت تصدق الأساطير، فهذا ليس حصانًا حيًا تحت قيادة التيوكريين، ولكنه حصان ضخم تم بناؤه خصيصًا في زمن محارب طروادة العظيم.

يأتي اسم فيروس طروادة من نفس حصان طروادة - وطرق الهجوم الخاصة بهم متطابقة تقريبًا. تقول الأساطير أنه بسبب حصان طروادة سقطت طروادة. كما ذكرنا سابقًا، يستخدم برنامج حصان طروادة نفس الأهداف - فهو يخترق الكمبيوتر أولاً ثم يحاول تعطيله، أو نقل المعلومات بشكل قانوني إلى شخص آخر، أو تعطيل أداء الكمبيوتر، أو استخدام موارد الكمبيوتر لأغراض سيئة.

ما هي أنواع أحصنة طروادة الموجودة؟

هناك العديد من الأسماء. حصان طروادة. البرامج الضارة، طروادة. Winlock، Pinch، TDL – 4. بالمعنى الدقيق للكلمة، حصان طروادة ليس فيروسات في حد ذاته، ولكنه عائلة منها، والتي تتضمن بالفعل الفيروسات نفسها. لكن TDL-4 هو بالفعل برنامج.

الهدف من TDL-4 هو هزيمة الكمبيوتر، وبعد ذلك يمكن لمستخدم آخر التحكم في الكمبيوتر المصاب باستخدام الإنترنت. يشبه تشابه الإجراء برنامج Team Viewer، ولكن على عكس TDL - 4، فإن هذا البرنامج قانوني تمامًا ويمكن للمستخدم أن يرى على الشاشة ما يفعله مستخدم آخر في الوقت الحالي. بالإضافة إلى ذلك، إذا لزم الأمر، يمكن مقاطعة الاتصال.

قرصة هو فيروس خطير للغاية. تعمل على ثلاث مراحل. أولاً، يذهب إلى جهاز الكمبيوتر ويقوم بتنزيل الملفات التي يحتاجها للعمل. حجم الفيروس لا يتجاوز 25 كيلو بايت. بعد ذلك، تقوم Pinch بجمع كافة المعلومات حول جهاز الكمبيوتر الخاص بالمستخدم - حيث يتم تخزين الملفات، وما هي بطاقة الفيديو الخاصة بالمستخدم، وبطاقة الصوت، وقوة المعالج. كما أنه يجمع معلومات حول المتصفحات المثبتة وبرامج مكافحة الفيروسات وقائمة البرامج المثبتة وبيانات حول عميل FTP الخاص بالمستخدم. كل هذا يحدث دون أن يلاحظه أحد. بعد جمع المعلومات، يتم تعبئة القرص نفسه في الأرشيف وإرفاقه بالحرف الأول. أثناء إرسال الرسالة، يتم فصل القرص، متجهًا نحو كمبيوتر المتسلل. وبعد ذلك يستطيع المتسلل فك تشفير المعلومات باستخدام برنامج Parser ومن ثم استخدام هذه المعلومات لأغراضه الخاصة.

بالإضافة إلى أحصنة طروادة والديدان، هناك عدة تصنيفات أخرى للبرامج الضارة (البرمجيات)، على سبيل المثال الجذور الخفية. هدفهم هو الاستيلاء على حقوق المسؤول على جهاز الكمبيوتر الخاص بالمستخدم ثم استخدامها لأغراضهم الخاصة.

كيف تتخلص من أحصنة طروادة؟

بنفس الطريقة المتبعة مع جميع الفيروسات، قم بفحص جهاز الكمبيوتر الخاص بك بحثًا عن الفيروسات. ومع ذلك، لا يرى كل برنامج مكافحة فيروسات جميع الفيروسات على الإطلاق. في بعض الأحيان، لكي لا يتمكن برنامج مكافحة الفيروسات من العثور على "برنامج مكافحة الفيروسات"، يكفي فقط تغيير اسمه وموقعه القياسي على القرص الصلب. لذلك، توصل المطورون الأذكياء إلى برامج مكافحة فيروسات تم إنشاؤها خصيصًا لنوع معين من الفيروسات. يمكن لبرامج مكافحة الفيروسات اكتشاف العديد من الديدان الموجودة على جهاز الكمبيوتر والتعامل معها، ولكنها عديمة الفائدة تمامًا ضد الجذور الخفية والعكس صحيح.

المقاتلون الرائدون ضد أحصنة طروادة والبرامج الضارة الأخرى هم: Kaspersky Anti-Virus، Dr.Web، Eset(Nod32). يمكن شراء الإصدارات المدفوعة منها.

اليوم، على شبكة الإنترنت العالمية، يمكنك العثور على الكثير من الشعاب المرجانية تحت الماء في شكل فيروسات لا يمكنك حتى عدها. وبطبيعة الحال، يتم تصنيف جميع التهديدات حسب طريقة اختراق النظام والضرر الناتج وطرق إزالتها. لسوء الحظ، أحد أخطر الفيروسات هو فيروس طروادة (أو حصان طروادة). سنحاول النظر في ماهية هذا التهديد. وفي النهاية، سنتعرف أيضًا على كيفية إزالة هذا الهراء بأمان من جهاز الكمبيوتر أو الجهاز المحمول.

"طروادة" - ما هو؟

تعد فيروسات طروادة من النوع الذي ينسخ نفسه ذاتيًا وله أكواده القابلة للتنفيذ أو مضمنة في تطبيقات أخرى، مما يشكل تهديدًا خطيرًا إلى حد ما لأي جهاز كمبيوتر أو نظام محمول.

بالنسبة للجزء الأكبر، فإن أنظمة Windows وAndroid هي الأكثر تأثراً. حتى وقت قريب، كان يعتقد أن مثل هذه الفيروسات لا تؤثر على أنظمة التشغيل المشابهة لـ UNIX. ومع ذلك، قبل بضعة أسابيع فقط، تعرضت أجهزة Apple المحمولة أيضًا لهجوم بالفيروس. ويعتقد أن حصان طروادة يشكل تهديدا. سنرى الآن ما هو هذا الفيروس.

تشبيهاً بالتاريخ

المقارنة مع الأحداث التاريخية ليست عرضية. وقبل أن نكتشف ذلك، دعونا ننتقل إلى عمل هوميروس الخالد "الإلياذة"، الذي يصف الاستيلاء على طروادة المتمردة. كما تعلمون، كان من المستحيل دخول المدينة بالطريقة المعتادة أو اقتحامها، لذلك تقرر إعطاء السكان حصانًا ضخمًا كدليل على المصالحة.

وكما تبين، كان بداخلها جنود فتحوا أبواب المدينة، وبعدها سقطت طروادة. يتصرف برنامج طروادة بنفس الطريقة تمامًا. والأمر المحزن هو أن مثل هذه الفيروسات لا تنتشر بشكل عفوي، مثل بعض التهديدات الأخرى، ولكن بشكل مقصود.

كيف يدخل التهديد إلى النظام؟

الطريقة الأكثر شيوعًا المستخدمة لاختراق جهاز الكمبيوتر أو نظام الهاتف المحمول هي إخفاء نفسها كنوع من البرامج الجذابة أو حتى القياسية للمستخدم. في بعض الحالات، قد يقوم الفيروس بتضمين رموزه الخاصة في التطبيقات الموجودة (غالبًا ما تكون هذه خدمات النظام أو برامج المستخدم).

وأخيرًا، يمكن أن تدخل التعليمات البرمجية الضارة إلى أجهزة الكمبيوتر والشبكات في شكل صور رسومية أو حتى مستندات HTML - إما تصل كمرفقات بالبريد الإلكتروني أو منسوخة من الوسائط القابلة للإزالة.

مع كل هذا، إذا تم تضمين الكود في تطبيق قياسي، فلا يزال بإمكانه أداء وظائفه جزئيًا، بينما يتم تنشيط الفيروس نفسه عند تشغيل الخدمة المقابلة. يكون الأمر أسوأ عندما تكون الخدمة عند بدء التشغيل وتبدأ مع النظام.

عواقب التعرض

فيما يتعلق بتأثير الفيروس، فقد يتسبب جزئيًا في تعطل النظام أو انقطاع الوصول إلى الإنترنت. لكن هذا ليس هدفه الرئيسي. وتتمثل المهمة الرئيسية لفيروس طروادة في سرقة البيانات السرية بغرض استخدامها من قبل أطراف ثالثة.

ستجد هنا رموز PIN للبطاقات المصرفية، وتسجيلات الدخول بكلمات مرور للوصول إلى موارد إنترنت معينة، وبيانات تسجيل الدولة (الأرقام وأرقام التعريف الشخصية، وما إلى ذلك)، بشكل عام، كل ما لا يخضع للكشف، حسب الرأي مالك الكمبيوتر أو الجهاز المحمول (بالطبع بشرط تخزين هذه البيانات هناك).

ولسوء الحظ، عندما تتم سرقة هذه المعلومات، يكون من المستحيل التنبؤ بكيفية استخدامها في المستقبل. من ناحية أخرى، لا ينبغي أن تتفاجأ إذا اتصلوا بك يومًا ما من أحد البنوك وأخبروك أن لديك دين قرض، أو ستختفي كل الأموال من بطاقتك المصرفية. وهذه مجرد زهور.

على ويندوز

الآن دعنا ننتقل إلى الشيء الأكثر أهمية: كيفية القيام بذلك ليس سهلاً كما يعتقد بعض المستخدمين الساذجين. بالطبع، في بعض الحالات من الممكن العثور على جسم الفيروس وتحييده، ولكن بما أنه، كما ذكرنا أعلاه، قادر على إنشاء نسخ خاصة به، وليس نسخة واحدة أو اثنتين فقط، فإن العثور عليها وإزالتها يمكن أن يصبح حقيقة صداع. في الوقت نفسه، لن يساعد جدار الحماية أو الحماية القياسية لمكافحة الفيروسات إذا تم تفويت الفيروس بالفعل وتسلل إلى النظام.

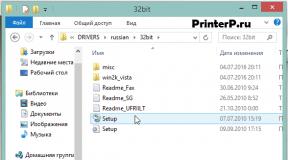

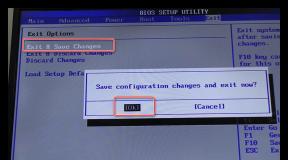

في هذه الحالة، يوصى بإزالة حصان طروادة باستخدام الأدوات المساعدة المحمولة لمكافحة الفيروسات، وفي حالة التقاط ذاكرة الوصول العشوائي (RAM)، مع تحميل برامج خاصة قبل بدء تشغيل نظام التشغيل من الوسائط الضوئية (القرص) أو جهاز USB.

من بين التطبيقات المحمولة، تجدر الإشارة إلى منتجات مثل Dr. Web Cure It وأداة إزالة الفيروسات من Kaspersky. من بين برامج القرص، يعد Kaspersky Rescue Disc هو الأكثر وظيفية. وغني عن القول أن استخدامها ليس عقيدة. اليوم يمكنك العثور على أي قدر من هذه البرامج.

كيفية إزالة حصان طروادة من أندرويد

أما بالنسبة لأنظمة أندرويد فالأمر ليس بهذه البساطة. لم يتم إنشاء التطبيقات المحمولة لهم. من حيث المبدأ، كخيار، يمكنك محاولة توصيل الجهاز بجهاز كمبيوتر ومسح الذاكرة الداخلية والخارجية باستخدام أداة مساعدة للكمبيوتر. ولكن إذا نظرت إلى الوجه الآخر للعملة، فأين هو الضمان بأن الفيروس لن يخترق الكمبيوتر عند الاتصال؟

في مثل هذه الحالة، يمكن حل مشكلة كيفية إزالة حصان طروادة من Android عن طريق تثبيت البرنامج المناسب، على سبيل المثال من Google Market. بالطبع، هناك أشياء كثيرة هنا لدرجة أنك ببساطة في حيرة من أمرك بشأن ما تختاره بالضبط.

لكن معظم الخبراء والمتخصصين في مجال حماية البيانات يميلون إلى الاعتقاد بأن أفضل تطبيق هو 360 Security، وهو قادر ليس فقط على تحديد التهديدات من جميع الأنواع المعروفة تقريبًا، ولكن أيضًا توفير حماية شاملة للجهاز المحمول في المستقبل. وغني عن القول أنه سوف يتعطل باستمرار في ذاكرة الوصول العشوائي (RAM)، مما يؤدي إلى إنشاء حمل إضافي، ولكن، كما ترى، لا يزال الأمان أكثر أهمية.

ما الذي يجب أن تنتبه إليه أيضًا؟

لذلك تناولنا موضوع "حصان طروادة - ما هو هذا النوع من الفيروسات؟" بشكل منفصل، أود أن ألفت انتباه مستخدمي جميع الأنظمة، دون استثناء، إلى بضع نقاط أخرى. أولاً وقبل كل شيء، قبل فتح مرفقات البريد الإلكتروني، قم دائمًا بفحصها باستخدام أحد برامج مكافحة الفيروسات. عند تثبيت البرامج، اقرأ بعناية المقترحات الخاصة بتثبيت مكونات إضافية مثل الوظائف الإضافية أو لوحات المتصفح (يمكن إخفاء الفيروس هناك أيضًا). لا تقم بزيارة المواقع المشبوهة إذا رأيت تحذيرًا من الفيروسات. لا تستخدم أبسط برامج مكافحة الفيروسات المجانية (من الأفضل تثبيت نفس حزمة Eset Smart Security والتنشيط باستخدام مفاتيح مجانية كل 30 يومًا). وأخيرًا، قم بتخزين كلمات المرور ورموز PIN وأرقام البطاقات المصرفية وكل شيء آخر في شكل مشفر حصريًا على الوسائط القابلة للإزالة. في هذه الحالة فقط، يمكنك أن تكون واثقًا جزئيًا على الأقل من أنها لن تتم سرقتها أو، الأسوأ من ذلك، استخدامها لأغراض ضارة.