Mi az a trójai vírus? Mi az a trójai Mit jelent a trójai.

Az egyik legnagyobb bosszúságot az internetező számára a "trójai faló" jelenti – egy vírus, amelyet a hálózaton terjesztenek a behatolók. És bár a víruskereső szoftverek fejlesztői folyamatosan módosítják programjaikat, ezáltal megbízhatóbbá teszik őket, a probléma továbbra is fennáll, mert a hackerek sem ülnek egy helyben.

A cikk elolvasása után megtudhatja, hogyan védheti meg számítógépét attól, hogy egy trójai bekerüljön, és hogyan távolítsa el ezt a vírust, ha az eszközére kerül.

Mi az a "trójai faló"?

A vírus nevét egy legendából kölcsönözték, amely szerint a görögök fából készült lovat készítettek, amelyben harcosok rejtőztek.

Aztán ezt a szerkezetet Trója (innen a név) kapujához szállították, állítólag a megbékélés jeleként. Éjszaka a görög katonák kinyitották az ellenséges város kapuit, és megsemmisítő vereséget mértek az ellenségre.

A számítógépes vírus ugyanúgy működik. A trójai falót a támadók gyakran szokványos programnak álcázzák, amely letöltéskor rosszindulatú programokat hatol be a számítógépére.

Ez a vírus abban különbözik a többitől, hogy nem spontán szaporodik, hanem egy hacker támadás eredményeként jut el hozzád. A legtöbb esetben anélkül tölt le egy trójai programot a készülékére, hogy tudná.

A "trójai faló" egy vírus, amely sok gondot okozhat a felhasználónak. Olvasson tovább, hogy megtudja, milyen következményekkel járhat.

Fertőzés jelei

Ha számítógépét megtámadta egy trójai, akkor a számítógépen végrehajtott következő változtatásokkal tájékozódhat róla:

- Először az eszköz újraindul az Ön parancsa nélkül.

- Másodszor, amikor egy „trójai faló” behatol a számítógépbe, az eszköz teljesítménye jelentősen csökken.

- Harmadszor, az e-mail fiókodból spam érkezik.

- Negyedszer, ismeretlen ablakok nyílnak meg pornográfiával vagy bármely termék reklámozásával.

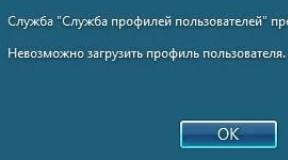

- Ötödször, az operációs rendszer nem indul el, és ha a letöltés továbbra is sikeres, megjelenik egy ablak, amelyben a rendszer zárolásának feloldásához utaljon át pénzt a megadott számlára.

A fenti problémák mellett van még egy - az elektronikus pénztárcából származó pénz elvesztése vagy bizalmas információk. Ha észreveszi, hogy ez történt Önnel, akkor a trójai eltávolítása után azonnal meg kell változtatnia az összes jelszót.

"Trójai faló" (vírus). Hogyan lehet eltávolítani a számítógépről?

Természetesen a "trójai faló" behatolása jelentős károkat okozhat a felhasználónak (például anyagilag), de mivel ez egy meglehetősen gyakori vírustípus, bármilyen népszerű vírusirtó (Kaspersky, Avast) segítségével megszabadulhat tőle. , Avira stb.).

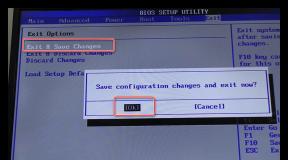

Ha azt gyanítja, hogy számítógépét trójai támadta meg, indítsa el az eszközt csökkentett módba, és ellenőrizze a rendszert egy víruskereső programmal. Az észlelt rosszindulatú programokat karanténba helyezi, vagy azonnal távolítsa el. Ezután nyissa meg a "Programok és szolgáltatások" részt, és távolítsa el a gyanús alkalmazásokat, amelyeket nem telepített.

Néha a trójai faló blokkolja a víruskereső programot is. Ezt a vírust folyamatosan frissítik, így vannak ilyen helyzetek. Ebben az esetben használhatja a speciális segédprogramok egyikét, például a SuperAntiSpyware vagy a Spyware Terminator alkalmazást. Általában keresse meg az Önnek megfelelő programot, majd használja a trójai eltávolításához.

Következtetés

Tehát most már tudod, mi az a "trójai faló". A cikkben tárgyalt vírust saját maga is eltávolíthatja, ha az eljut a számítógépére.

Természetesen jobb, ha ilyen probléma nem fordul elő Önnel, de ehhez telepítenie kell egy jó víruskereső programot, rendszeresen frissítenie kell az adatbázisát, gondosan figyelemmel kell kísérnie a program figyelmeztetéseit, és nem szabad meglátogatnia vagy letöltenie semmit a gyanús forrásokból.

A letöltött archívumok kicsomagolása előtt feltétlenül ellenőrizze azt egy vírusirtó segítségével. Ellenőrizze a flash meghajtókat is - nem tartalmazhatnak rejtett fájlokat. Ne feledje: egy trójai sok problémát okozhat, ezért tegyen meg minden intézkedést az azonosítása érdekében.

Szia admin! Két hétig dolgoztam vírusirtó nélkül, akkor még nem másztam fel sehova az interneten, de ma telepítettem egy vírusirtót és három trójai programot talált a keresés során! Tehettek volna valamit ilyen rövid idő alatt az operációs rendszeremen?

Trójaiak: oktatási program

A rosszindulatú programok külön típusát a trójai falóval való összehasonlítás miatt nevezik el Trojannak, amelyet az ókori görög mitológia szerint a görögök mutattak be a trójaiaknak. Görög harcosok rejtőztek a trójai faló belsejében. Éjszaka kimásztak a rejtekhelyről, megölték a trójai őröket, és kinyitották a városkaput a katonaság többi tagja előtt.

Mi a trójai célja?

A trójai, más néven trójai vagy trójai, olyan rosszindulatú programok, amelyek különböznek a klasszikus vírusoktól, amelyek önállóan behatolnak a számítógépbe, ott szaporodnak, és egy emberi felhasználó aktiválási folyamatában vesznek részt. A trójaiak általában nem képesek maguktól terjedni, ahogy a vírusok vagy a hálózati férgek teszik. A trójaiak különféle típusú fájloknak álcázhatják magukat – telepítőknek, dokumentumoknak, multimédiás fájloknak. Amikor a felhasználó elindít egy fájlt, amelynek a trójai álcázza magát, akkor magát a trójai programot indítja el. A trójaiak regisztrálhatják magukat a rendszerleíró adatbázisban, és a Windows indításakor aktiválódnak. A trójaiak néha vírusmodulok.

Hogyan lehet elkapni egy trójaiat?

A programok vagy játékok telepítői gyakran fel vannak szerelve trójai programokkal, majd rossz minőségű fájltárolási szolgáltatásokra, warez-oldalakra és más, távolról sem ideális szoftverportálokra helyezik el őket az internetezők tömeges letöltésére. A trójai levélben, online üzenetküldőkön, közösségi hálózatokon és más oldalakon is átvehető.

Barátaim, most megmutatom, hogyan lehet letölteni egy igazi trójai programot. Például úgy döntött, hogy letölti magának, beírta a megfelelő kérést a böngészőbe, és eljutott erre az oldalra, természetesen kattintson a Letöltés gombra

A Windows helyett pedig pimaszul kapunk egy trójai letöltést, aminek letöltését megszakítja a vírusirtóm. Légy óvatos.

A trójaiak bevezetésének forgatókönyve eltérő lehet. Ezek néhány további szoftver letöltésére vonatkozó kérések - kodekek, flash lejátszók, böngészők, webes alkalmazások különféle frissítései, természetesen nem a hivatalos oldalakról. Például az interneten szörfözve találkozhat egy ilyen figyelmeztetéssel, amely mögött ismét egy trójai rejtőzik. Kérjük, vegye figyelembe, hogy a banner még helyesírási hibát is tartalmaz.

Ezek ismeretlen felhasználók linkjei, amelyek követésére aktívan felszólítunk. Egy közösségi hálón, Skype-on, ICQ-n vagy más messengeren található „fertőzött” linket azonban egy ismerős felhasználó küldhet, ő maga azonban nem is gyanakszik róla, hiszen egy trójai megteszi helyette. A trójaiakat elkaphatja, ha enged a terjesztőjének bármilyen más trükkjének, aminek az a célja, hogy rákényszerítsen egy rosszindulatú fájl letöltésére az internetről, és futtassa azt a számítógépén.

Így nézhet ki egy élő trójai, éppen tegnap fogtam meg egy barátom számítógépén, barátom azt gondolhatta, hogy letöltötte a Norton Antivirus 2014 ingyenes vírusirtót. Ha ezt az „antivírust” futtatja, akkor

A Windows asztal zárolva lesz!

Trójai jelei a számítógépen

Különféle jelek mutatják, hogy egy trójai bejutott a számítógépébe. Például maga a számítógép újraindul, kikapcsol, magától elindít néhány programot vagy rendszerszolgáltatást, magától megnyitja és bezárja a CD-ROM konzolt. Maga a böngésző képes betölteni olyan weboldalakat, amelyeket korábban még nem is látogatott meg. A legtöbb esetben ezek különböző pornóoldalak vagy játékportálok. A pornóvideók vagy képek spontán letöltése is annak a jele, hogy egy trójai már javában fut a számítógépen. A képernyő spontán felvillanása, és néha kattanások kíséretében, mint például képernyőképek készítésekor, egyértelmű jele annak, hogy Ön egy trójai kémprogram áldozata lett. A trójaiak jelenlétét a rendszerben új, az Ön számára korábban ismeretlen, induló alkalmazások is igazolhatják.

A trójaiak azonban nem mindig működnek, önmagukat személyesítik meg, jeleik nem mindig nyilvánvalóak. Ilyenkor az alacsony fogyasztású számítógépes eszközök felhasználóinak sokkal könnyebb dolguk van, mint a produktív gépek tulajdonosainak. A trójai behatolás esetén az előbbiek teljesítménye meredeken csökkenhet. Ez általában 100%-os CPU-, RAM- vagy lemezhasználat, de egyetlen felhasználói program sem aktív. A Windows Feladatkezelőben pedig szinte az összes számítógépes erőforrást egy ismeretlen folyamat fogja használni.

Mi a trójai célja?

Felhasználói adatok ellopása

Pénztárcák, bankkártyák és számlák száma, bejelentkezési adatok, jelszavak, PIN-kódok és egyéb bizalmas adatok – mindez különösen a trójaiak készítői számára jelent kereskedelmi érdeklődést. Éppen ezért az internetes fizetési rendszerek és az online banki rendszerek különféle biztonsági mechanizmusok bevezetésével igyekeznek biztosítani ügyfeleik virtuális pénzét. Általában az ilyen mechanizmusokat további kódok megadásával hajtják végre, amelyeket SMS-ben küldenek egy mobiltelefonra.

A trójaiak nem csak a pénzügyi rendszer adataira vadásznak. A lopás tárgya különböző online felhasználói fiókok bejelentkezési adatai lehetnek. Ezek közösségi hálózatok, társkereső oldalak, Skype, ICQ, valamint más internetes oldalak és azonnali üzenetküldők fiókjai. Miután egy trójai segítségével birtokba vették a felhasználó fiókját, a csalók különféle sémák segítségével halászhatnak ki pénzt barátaitól, előfizetőitől – pénzt kérhetnek, különféle szolgáltatásokat vagy termékeket kínálhatnak. És például a csalók néhány csinos lány fiókját pornóanyagok értékesítési pontjává alakíthatják, vagy átirányíthatják a szükséges pornóoldalakra.

Az emberek bizalmas adatainak ellopása érdekében a csalók általában speciális trójai szoftvereket hoznak létre - kémprogramokat, ezek is spyware programok.

Levélszemét

A trójai programokat kifejezetten azért lehet létrehozni, hogy összegyűjtsék az internetezők e-mail címét, és spameket küldjenek nekik.

Fájlok letöltése és csaló webhelyjelzők

A fájltárolás messze nem a legjövedelmezőbb bevételi forma, ha mindent őszintén csinálsz. Egy rossz minőségű webhely sem a legjobb módja a felhasználói közönség megnyerésére. Az első esetben a letöltött fájlok számának, a második esetben pedig a látogatottság növelése érdekében a felhasználók számítógépébe fecskendezhet egy trójai programot, amely gyanú nélkül segít a csalóknak anyagi jólétük javításában. A trójaiak megnyitják a kívánt hivatkozást vagy webhelyet a felhasználó böngészőjében.

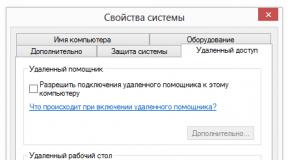

Rejtett számítógépes vezérlés

Nemcsak a webhelyjelzők megcsalása vagy a szükséges fájlok letöltése a fájltárhely szolgáltatásból, de még a vállalatok és kormányzati szervek szerverein is támadják a trójaiakat, amelyek backdoor telepítők. Ez utóbbiak speciális programok, amelyeket a számítógép távvezérlésére terveztek, természetesen, titokban, hogy a felhasználó ne találjon ki semmit, és ne riasztjon.

Adatok megsemmisítése

A trójaiak egy különösen veszélyes típusa megsemmisítheti az adatokat. És nem csak. Egyes trójai barbárság következménye a számítógép vagy a hálózati berendezés hardverelemeinek károsodása lehet. A DDoS támadásokat - a számítógépes berendezések letiltását - a hackerek általában megrendelésre hajtják végre. Például a versengő cégek vagy kormányzati szervek adatainak megsemmisítésére. Ritkábban a DDoS-támadások politikai tiltakozás, zsarolás vagy zsarolás kifejezései. A kezdő hackerek különösebb szándék vagy globális cél nélkül gyakorolhatják a DDoS támadásokat, hogy a jövőben tapasztalt gonosz zsenivé váljanak.

1. A trójai faló egy olyan program, amely harmadik felek számára hozzáférést biztosít a számítógéphez, hogy bármilyen műveletet hajtsanak végre a célhelyen anélkül, hogy értesítenék a számítógép tulajdonosát, vagy elküldi az összegyűjtött információkat egy meghatározott címre. Nagyon gyakran a trójaiak hasznos programokkal vagy népszerű segédprogramokkal együtt kerülnek a számítógépre, ezeknek álcázva.

A "trójai" kifejezés gyakran vírusra utal. Valójában ez messze nem így van. A vírusokkal ellentétben a trójaiakat arra tervezték, hogy bizalmas információkat szerezzenek meg, és hozzáférjenek bizonyos számítógépes erőforrásokhoz.

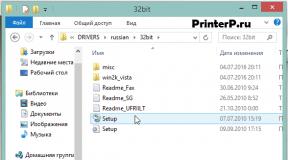

A trójai különféle módokon léphet be a rendszerébe. Leggyakrabban ez akkor fordul elő, ha olyan hasznos programot futtat, amelybe trójai szerver van beágyazva. Az első indításkor a szerver bemásolja magát valamilyen könyvtárba, beregisztrálja magát a rendszerleíró adatbázisba, hogy elinduljon, és ha a hordozóprogram soha többé nem indul el, a rendszer már meg van fertőzve egy trójaival. A gépet egy fertőzött program futtatásával fertőzheti meg. Ez általában akkor történik, ha a programokat nem hivatalos szerverekről töltik le, hanem személyes oldalakról. Idegenek is bevezethetnek egy trójai programot, ha hozzáférnek a géphez, egyszerűen floppy lemezről futtatva.

Néhány példa a trójaikra:

Backdoor, Donald Dick, Crack2000, Extacis,KillCMOS és Netbus.

2. A vírus egy olyan program, amely többféleképpen bejuthat a számítógépbe, és a bosszantótól a nagyon pusztítóig terjedő hatásokat okozhat. A vírusok bejuthatnak a számítógépekbe e-mailen, interneten, különböző típusú lemezeken stb. keresztül, és a következő tulajdonságokkal rendelkeznek:

Képesek szaporodni más fájlok és programok megfertőzésével.

A számítógépes vírusokat ezek miatt nevezik vírusoknak  hasonlóság a biológiai vírusokkal.

hasonlóság a biológiai vírusokkal.

Ahogy a biológiai vírusok bejutnak a szervezetbe és megfertőzik a sejteket, a számítógépes vírusok bejutnak a számítógépekbe, és megfertőzik a fájlokat. Mindkét típusú vírus képes szaporodni és terjedni úgy, hogy a fertőzést egyik fertőzött rendszerről a másikra továbbítja. Ahogy a biológiai vírus mikroorganizmus, úgy a számítógépes vírus is egy mikroprogram.

3. A féreg egy olyan program, amely nagyon hasonlít egy vírushoz. Képes önmagát reprodukálni, és negatív következményekkel járhat a rendszerre nézve. A férgeknek azonban nem kell más fájlokat megfertőzniük a szaporodáshoz.

Ez a rosszindulatú vagy – ahogyan más néven – rosszindulatú programok egy fajtája. Az ilyen virtuális férgek a vírusokkal és kémprogramokkal együtt már régóta léteznek. A számítógépes féreg hasonló a vírushoz, mert behatol a fájlhoz csatolt számítógépbe. A vírusokkal ellentétben azonban a féreg képes reprodukálni magát a számítógépen anélkül, hogy felhasználói beavatkozásra lenne szükség. A számítógépes féreg másik jellemzője, hogy nemcsak a számítógép teljes területén terjed, hanem automatikusan elküldi a másolatokat e-mailben.

Azt is meg kell érteni, hogy minél több a féreg a számítógépes rendszerben, annál több kárt és pusztítást okoz.A férgek a vírusokkal ellentétben egyszerűen lemásolják magukat, megsértve a fájlokat, de a reprodukció nagyon gyorsan megtörténhet, a hálózat túltelített, ami az utóbbiak megsemmisüléséhez vezet. A hírhedtebb férgek közé tartozik (általában az interneten keresztül):

Szeretlek, Navidad, Pretty Park, Happy99, ExploreZip.

A trójai vírust vagy egyszerűen egy "trójai"-t helyesen trójainak neveznek. A trójai egy olyan rosszindulatú szoftver, amelyet arra terveztek, hogy a számítógépet a teljes meghibásodásig rontsa. A trójaiakat néha trójai falónak is nevezik. A "trójai" név azokhoz az ősi harcosokhoz kapcsolódik, akik korábban az ókori Trója országában éltek, és három évszázada kihaltak. Magukat a lakosokat azonban Tevkra-nak hívták. Gyorsan és erőteljesen csaphattak le ellenfelükre kardjaikkal. Sokan hallották a "trójai faló" nevet. Ha hiszel a legendákban, ez nem egy élő ló a Teucres parancsnoksága alatt, hanem egy speciálisan megépített hatalmas ló a nagy trójai harcos idejében.

A trójai vírus neve is ugyanarról a trójai falóról származik – támadási módszereik szinte azonosak. A legendák szerint Trója a trójai faló miatt esett el. Mint fentebb említettük, a trójai ugyanazokat a célokat használja – először behatol a számítógépbe, majd megpróbálja letiltani, legálisan információkat továbbítani egy másik személynek, megzavarva a számítógép teljesítményét, vagy rossz célokra használja fel a számítógép erőforrásait.

Mik azok a trójaiak?

Sok név van. Trójai. Rosszindulatú program, trójai. Winlock, Pinch, TDL - 4. Szigorúan véve a trójaiak nem maguk a vírusok, hanem a családjuk, amelybe már maguk a vírusok is beletartoznak. De a TDL - 4 már egy program.

A TDL-4 célja a számítógép legyőzése, ami után egy másik internetet használó felhasználó irányíthatja a fertőzött számítógépet. A művelet hasonlósága a Team Viewer programhoz hasonlít, de a TDL - 4-től eltérően ez a program teljesen legális, és a felhasználó láthatja a monitoron, hogy éppen mit csinál egy másik felhasználó. Ezenkívül szükség esetén a kapcsolat megszakítható.

A Pinch egy nagyon-nagyon veszélyes vírus. Három szakaszban működik. Először is felszáll a számítógépre, és letölti a munkához szükséges fájlokat. A vírus mérete nem haladja meg a 25 KB-ot. Ezután a Pinch összegyűjti az összes információt a felhasználó számítógépéről - hol tárolják a fájlokat, milyen teljesítményű a videókártya, hangkártya és processzor. Ezenkívül információkat gyűjt a telepített böngészőkről, víruskeresőkről, a telepített programok listáját és a felhasználó FTP-kliensével kapcsolatos adatokat. Mindez észrevétlenül történik. Az információk összegyűjtése után maga a Pinch egy archívumba kerül, és az első betűhöz csatolva van. A levél továbbítása közben Pinch elválik, és a hacker számítógépe felé tart. Ezt követően a hacker a Parser program segítségével visszafejtheti az információkat, és tovább használhatja ezeket az információkat saját céljaira.

A trójaiak és férgek mellett a rosszindulatú szoftvereknek (szoftvereknek) számos más osztályozása is létezik, például a rootkitek (Root-kit). Céljuk, hogy a felhasználó számítógépén megszerezzék a rendszergazdai jogosultságokat, majd azokat saját céljaikra használják fel.

Hogyan lehet megszabadulni a trójaiaktól?

Ugyanúgy, mint minden vírus esetében, ellenőrizze a számítógépét vírusok után kutatva. Azonban nem minden vírusirtó lát abszolút minden vírust. Néha ahhoz, hogy a víruskereső ne találja meg a „víruskeresőt”, elegendő csak megváltoztatni a nevét és a szabványos helyét a merevlemezen. Ezért az okos fejlesztők speciálisan egy bizonyos típusú vírushoz készült antivírusokkal álltak elő. A víruskeresők számos férget képesek észlelni és megbirkózni a számítógépen, de teljesen használhatatlanok a rootkitek ellen, és fordítva.

A trójaiak és más rosszindulatú programok elleni vezető harcosok: Kaspersky Anti-Virus, Dr.Web, Eset(Nod32). Fizetős változatai megvásárolhatók.

Ma a világhálón annyi víz alatti zátony található vírusok formájában, hogy meg sem lehet számolni. Természetesen minden fenyegetést a rendszerbe való behatolás módja, az okozott kár és az eltávolítás módja szerint osztályoznak. Sajnos az egyik legveszélyesebb a trójai vírus (vagy trójai). Mi ez a fenyegetés, megpróbáljuk megvizsgálni. A végén azt is kitaláljuk, hogyan távolítsuk el biztonságosan ezt a szennyeződést számítógépről vagy mobileszközről.

"Trójai" - mi ez?

A trójai vírusok önmásoló típusok, saját futtatható kódokkal vagy más alkalmazásokba ágyazva, amelyek meglehetősen komoly veszélyt jelentenek bármely számítógépre vagy mobilrendszerre.

A legtöbb esetben a Windows és az Android rendszereket érinti a leginkább. Egészen a közelmúltig azt hitték, hogy az ilyen vírusok nincsenek hatással a UNIX-szerű operációs rendszerekre. Alig néhány hete azonban az Apple mobil kütyüit is megtámadta egy vírus. Úgy gondolják, hogy a trójai a fenyegetés. Mi ez a vírus, most meglátjuk.

analógia a történelemmel

A történelmi eseményekkel való összehasonlítás nem véletlen. És mielőtt rájövünk, nézzük meg Homérosz „Iliász” című halhatatlan művét, amely a kelletlen Trója elfoglalását írja le. Tudniillik a városba nem lehetett a megszokott módon bemenni, vagy elvinni, ezért úgy döntöttek, hogy a megbékélés jeléül egy hatalmas lovat adnak a lakosoknak.

Mint kiderült, katonák voltak benne, akik kinyitották a városkaput, ami után Troy elesett. A trójai program ugyanígy viselkedik. A legszomorúbb az, hogy az ilyen vírusok nem spontán terjednek, mint néhány más fenyegetés, hanem szándékosan.

Hogyan lép be a fenyegetés a rendszerbe

A számítógépbe vagy mobilrendszerbe való behatolás legáltalánosabb módja az, hogy valamilyen felhasználóbarát vagy akár szabványos programnak álcázzák magát. Egyes esetekben a vírus saját kódjait ágyazhatja be meglévő alkalmazásokba (leggyakrabban rendszerszolgáltatások vagy felhasználói programok).

Végül a rosszindulatú kódok behatolhatnak a számítógépekre és a hálózatokra grafika vagy akár HTML-dokumentumok formájában, akár e-mail mellékletként, akár cserélhető adathordozóról másolva.

Mindezek mellett, ha a kód egy szabványos alkalmazásba van beágyazva, akkor is részben képes ellátni funkcióit, miközben maga a vírus a megfelelő szolgáltatás indításakor aktiválódik. Rosszabb, ha a szolgáltatás automatikus betöltésben van, és a rendszerrel indul.

Az expozíció következményei

Ami a vírus hatását illeti, részben rendszerhibákat vagy az internetelérés megszakítását okozhatja. De nem ez a fő célja. A trójai fő feladata, hogy bizalmas adatokat lopjon el harmadik fél általi felhasználás céljából.

Itt megtalálja a bankkártyák pin kódjait, az egyes internetes források eléréséhez szükséges jelszavas bejelentkezéseket és az állami regisztrációs adatokat (számok és személyi azonosító számok stb.), általában mindent, ami a vélemény szerint nem tartozik nyilvánosságra a számítógép vagy mobileszköz tulajdonosától (természetesen feltéve, hogy az ilyen adatokat ott tárolják).

Sajnos, ha ilyen információkat lopnak, lehetetlen megjósolni, hogyan fogják használni a jövőben. Azon viszont nem kell csodálkozni, ha egyszer felhívnak valamelyik bankból, hogy hiteltartozásod van, vagy a bankkártyádról eltűnik az összes pénz. És ez csak a virág.

Windows rendszeren

Most térjünk át a legfontosabb dologra: ennek módja nem olyan egyszerű, mint azt egyes naiv felhasználók hiszik. Természetesen bizonyos esetekben meg lehet találni és semlegesíteni a vírus testét, de mivel, mint fentebb említettük, képes saját másolatot létrehozni, és nem csak egy-kettőt, ezek megtalálása és eltávolítása komoly fejfájást okozhat. . Ugyanakkor sem a tűzfal, sem a szabványos vírusvédelem nem segít, ha a vírus már átjutott és beszivárgott a rendszerbe.

Ebben az esetben javasolt a trójai eltávolítása hordozható víruskereső segédprogramok segítségével, illetve a RAM lefoglalása esetén speciális programokkal, amelyeket az operációs rendszer indítása előtt töltenek be optikai adathordozóról (lemezről) vagy USB-ről. eszköz.

A hordozható alkalmazások közül érdemes megemlíteni az olyan termékeket, mint a Dr. Web Cure It és Kaspersky Virus Removal Tool. A lemezprogramok közül a Kaspersky Rescue Disc a legfunkcionálisabb. Magától értetődik, hogy használatuk nem dogma. Ma ilyen szoftverek bárhol megtalálhatók.

Hogyan lehet eltávolítani egy trójai programot az Androidról

Ami az Android rendszereket illeti, a dolgok nem ilyen egyszerűek. Nem hoznak létre hordozható alkalmazásokat hozzájuk. Elvileg lehetőségként megpróbálhatja az eszközt számítógéphez csatlakoztatni, és számítógépes segédprogrammal beolvasni a belső és külső memóriát. De ha az érem másik oldalát nézzük, hol a garancia arra, hogy a vírus nem hatol be a számítógépbe, amikor csatlakoztatva van?

Ilyen helyzetben a trójai Androidról való eltávolításának problémája megoldható a megfelelő szoftver telepítésével, például a Google Marketről. Persze annyi minden van itt, hogy egyszerűen elmerül a találgatás, mit válasszunk.

De az adatvédelem területén a legtöbb szakértő és szakember hajlamos azt gondolni, hogy a 360 Security alkalmazás a legjobb, amely nemcsak szinte minden ismert típusú fenyegetést képes észlelni, hanem átfogó védelmet is nyújt a jövőben egy mobileszköz számára. . Magától értetődik, hogy folyamatosan lógni fog a RAM-ban, ami további terhelést jelent, de látod, a biztonság még mindig fontosabb.

Mire érdemes még odafigyelni

Így kitaláltuk a "Trójai - mi ez a fajta vírus?" témát. Külön-külön szeretném még néhány pontra felhívni kivétel nélkül valamennyi rendszer felhasználóinak figyelmét. Először is, mielőtt megnyitná az e-mail mellékleteket, mindig ellenőrizze azokat vírusirtóval. A programok telepítésekor figyelmesen olvassa el a további komponensek, például kiegészítők vagy panelek telepítésére vonatkozó javaslatokat a böngészőhöz (a vírus ott is álcázható). Ne keressen fel gyanús webhelyeket, ha víruskereső rendszer figyelmeztetést lát. Ne használja a legegyszerűbb ingyenes vírusirtókat (jobb, ha ugyanazt az Eset Smart Security csomagot telepíti, és 30 naponta ingyenes kulcsokkal aktiválja). Végül tárolja a jelszavakat, pin kódokat, bankkártyaszámokat és általában mindent titkosított formában, kizárólag cserélhető adathordozón. Csak ebben az esetben lehet legalább részben biztos abban, hogy nem lopják el, vagy ami még rosszabb, nem használják fel rosszindulatú célokra.